GitHub 百萬用戶信息疑似泄漏

責編:mhshi |2016-11-18 10:51:48據國外一個科技博客發文透露,GitHub 的百萬用戶信息疑似從 GeekedIn 的 MongoDB 泄露了。也許你的數據,我的數據,如果你是在軟件行業,數以百萬計的人的數據都已被泄露。

可以看到,GeekdIn 是一個服務于開發者和雇傭者的平臺。

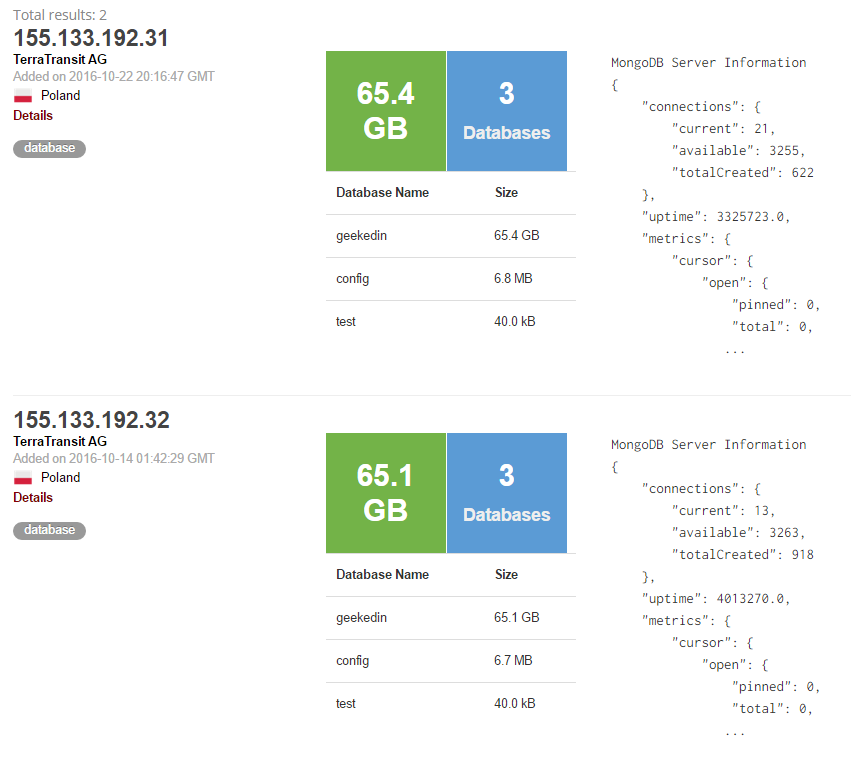

該平臺的一部分 MongoDB 實例:

第二個 IP 地址是網站本身正在運行的 IP 地址,但直到作者發現發現自己的數據,才意識到發生了什么。博客作者發現的遭泄露信息:

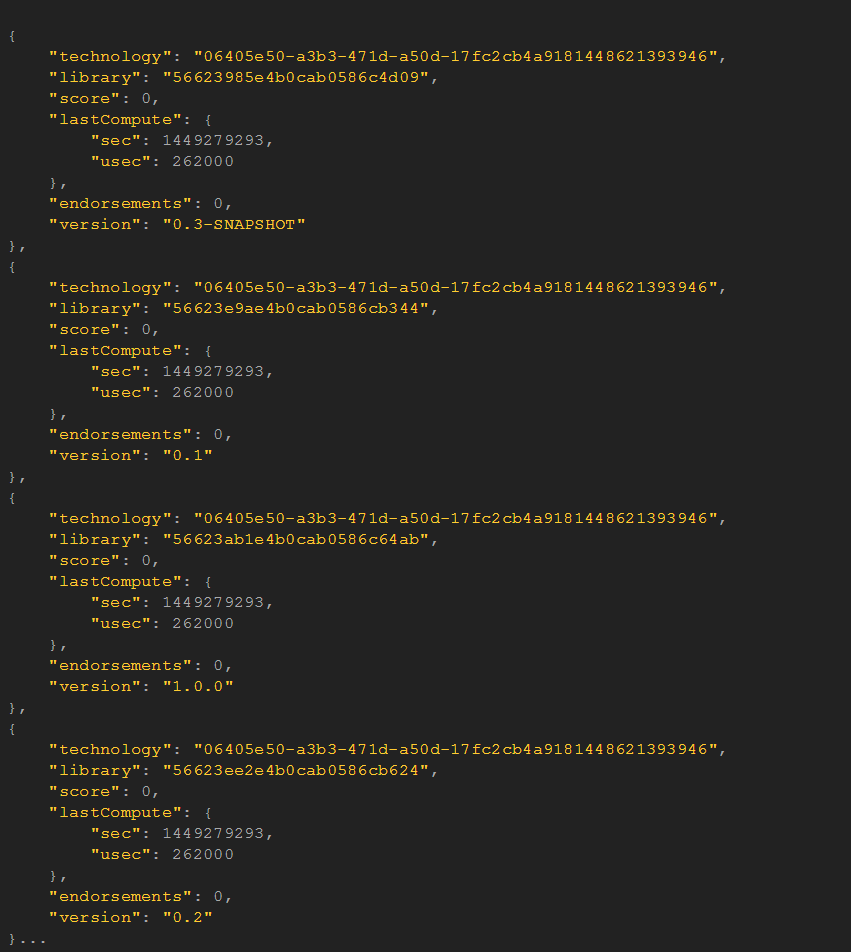

還有 GitHub 的引用。當作者看到自己公開的 GitHub 個人資料時,確實有他的電子郵件地址以及位置。但是他的個人資料實際上是相當稀疏的,像這樣:

這只是一份個人資料的一個小快照,最終的比上面完整顯示的大好幾百倍。

博主稱之所以發文原因有幾點:

一是這其中的某些數據涉及到了他自己,他不希望自己的數據以這種方式被銷售。

二是這些數據到目前為止還可以在 HIBP 中搜索到。

三是他想知道是什么信息導致泄露了數據、什么人擁有了這部分數據、以及這些數據的價值等等相關反饋。

博主還在文末公布了查詢方法:

利用HIBP的現有通知服務,已經有一種驗證電子郵件地址的方法。 它的工作原理是這樣的:

轉到 haveibeenpwned.com/NotifyMe

輸入您的電子郵件地址,并收到確認電子郵件

點擊電子郵件中的鏈接以驗證您的地址

然后,最后一步會顯示一個類似這樣的頁面,就能看到誰擁有這些用戶的實際電子郵件地址泄露信息:

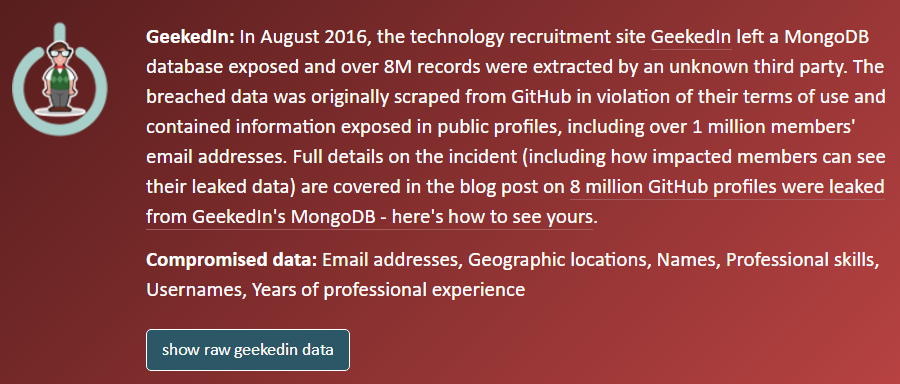

(圖片中透露在 2016 年 8 月,技術招聘網站 GeekedIn 暴露了一個有 800 萬條紀錄的數據庫,并且被不知名的第三方機構抓取。其中有公開的個人資料信息,包括超過 100 萬個會員的電子郵件地址)

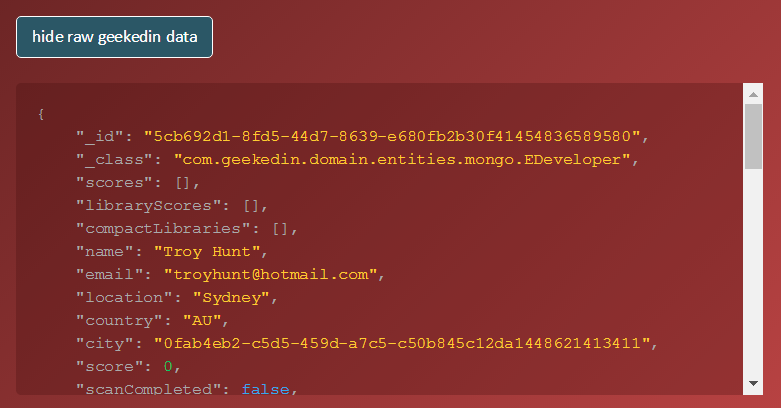

當切換到“顯示原始 geekedin 數據”會得到個人的記錄:

來源:開源中國(http://www.oschina.net/news/79164/8-million-github-profiles-were-leaked?from=groupmessage&isappinstalled=0)